Comment choisir un ordinateur qui respecte votre vie privée?

Pour n'importe quel appareil électronique, il faut accepter que reprendre le contrôle de sa vie privée numérique commence par réaliser que nous ne maîtrisons pas totalement la chaîne d’approvisionnement de nos équipements, et des technologies nécessaires pour interagir avec le monde moderne.

Par exemple, dans le cas d’un ordinateur portable, la machine est assemblée dans un pays étranger, elle est composée de multitudes de composants électroniques, et doit passer par l’intermédiaire de plusieurs régions et organisations avant que nous soyons en mesure de l’utiliser.

Par contre, une fois en notre possession, nous pouvons choisir les logiciels (systèmes d’exploitation et autres applications) que nous installons sur la machine et que nous utilisons au quotidien.

Après avoir adopté la machine la mieux appropriée à nos besoins en matière de spécifications fonctionnelles et de fabricant, il est important de sélectionner le système d’exploitation, la couche logicielle qui permet la connexion des composantes matérielles, des applications et de l’utilisateur humain.

Les systèmes d’exploitation les plus courants sont : Microsoft Windows et Apple macOS, tous deux des systèmes dont le code source est propriétaire et pour lesquels les vérifications indépendantes d’ingénieurs logiciels à travers le monde sont impossibles.

Le choix à préconiser est de sélectionner parmi des logiciels « open-source », en particulier le système d’exploitation Linux, qui est distribué par Ubuntu, Debian, Fedora, NixOS ou PopOS… chacun ayant des fonctionnements différents pour les mises à jour logiciels et les interfaces utilisateurs.

Sortir du confort de Windows et MacOS peut être intimidant, mais cet effort en vaut la peine. Ci-dessous, nous allons vous proposer une découverte progressive, du plus facile d’installation et d’accès à des versions plus complexes et nécessitant le plus de changement dans vos habitudes.

Tails

Un système d’exploitation portable que vous installez sur clé USB, et qui vous protège contre la surveillance et la censure grâce à une sélection d’applications triée sur le volet. Avec cette clé USB, vous pouvez utiliser votre ordinateur actuel, le démarrer à partir de cette clé, et commencer à découvrir Linux en toute sécurité.

https://tails.boum.org

Machines spécialisées Linux « grand public »

Des fabricants et intégrateurs de machines basées et optimisées pour le système d’exploitation Linux. Pour une compatibilité assurée et une utilisation la plus proche possible de ce que peut offrir Windows ou MacOS en terme d'expérience utilisateur.

- StarLabs : https://ca.starlabs.systems

- System76 : https://system76.com

Machines spécialisées Linux « sécurisées »

Des machines basées et optimisées pour le système d’exploitation Linux, et mettant l’accent sur le contrôle des composants et la capacité de vérifier si celles-ci ont été modifiées à l’insu de l’utilisateur.

Purism : https://puri.sm

Machines « faites sur mesure » à très haut niveau de sécurisation

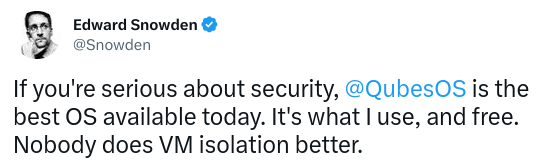

Ces dernières machines sont souvent de seconde-main afin de privilégier des versions de composantes électroniques ne facilitant pas la surveillance. Elles utilisent une version de Linux sécuritaire et compartimentée appelée Qubes OS plus restrictif et difficile d’utilisation.

- Insurgo : https://insurgo.ca

- NitroKey : https://nitrokey.com